Google выпустил Chrome 39, исправив в общей сложности 42 найденных ошибки

«а помощь в вы€влении неисправностей добровольцы получили материальную благодарность

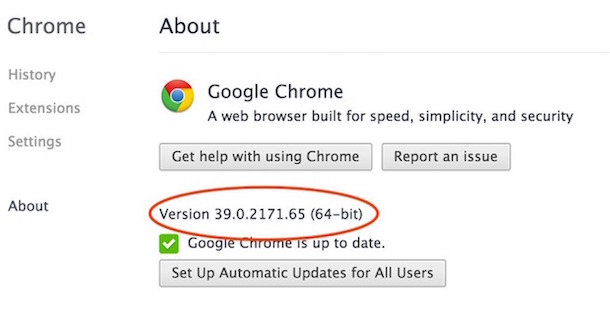

¬ышедша€ нова€ верси€ Chrome 39.0.2171.65 может похвастатьс€ не только большим количеством исправлений, но и тем, что впервые вышла под 64-битную версию Apple Mac OS X.

ƒанный стабильный релиз включает в себ€, среди прочего, 12 заплаток безопасности. —уммарно корпораци€ Google заплатила исследовател€м $41,500 за сообщени€ об у€звимост€х безопасности, которые были исправлены в процессе подготовки релиза Chrome 39. Google удел€ет много внимани€ исследовани€м ошибок в Chrome начина€ с 2010 года и на данный момент выплатил более $ 1,25 млн в качестве награды за помощь.

—амой крупной наградой, которую Google заплатил в преддверии 39 релиза Chrome, была сумма в размере $7,500. »менно такую награду получил пользователь, о котором известен только его ник "biloulehibou" за лекарство дл€ у€звимости CVE-2014-0574. Ётот изъ€н был вы€влен в проигрывателе Adobe Flash Player, который интегрирован в Google Chrome. онсультативна€ компании Adobe идентифицировала ее как "double-free" у€звимость, благодар€ которой злоумышленники могут выполн€ть произвольный код на компьютере жертвы. —огласно информации, полученной от Open Web Application Security Project (OWASP), подобный тип у€звимости возникает, когда свободна€ переменна€ называетс€ несколько раз, с тем же адресом пам€ти в качестве аргумента.

¬тора€ по размеру награда в релизе Chrome 39 составила $5,000 и была выплачена исследователю безопасности „энь „жан из NSFocus Security Team. «аслугой „жан €вл€етс€ открытие у€звимости CVE-2014-7907, котора€ про€вл€етс€ при использовании ошибки пам€ти use-after-free (UAF) в движке рендеринга Blink дл€ Chrome. Google создал Blink в апреле 2013 как форк свободно распростран€емого движка WebKit, который до сих пор используетс€ в браузере Safari от Apple.

„жан также приписывают открытие у€звимости CVE-2014-7906, котора€ тоже использует ошибки пам€ти use-after-free (UAF) в интерфейсе плагина Pepper в Chrome. Pepper – это технологи€, котора€ была запущена Google в 2009 году и €вл€етс€ продолжением NPAPI (программного интерфейса дл€ подключаемых модулей от Netscape) дл€ плагинов. «а открытие CVE-2014-7906 „жан было вручено $500.

Ќовый стабильный релиз Chrome 39 €вл€етс€ первым выпуском Chrome в котором была отключена резервна€ поддержка SSL 3.0. Ётот протокол потенциально подвержен у€звимости POODDLE, что было впервые публично описано исследовател€ми Google 14 окт€бр€ 2014 года. » хот€ SSL 3.0 старый протокол, который со временем был заменен на новый TLS 1.2, Chrome ранее включал его в качестве резерва. ¬ таком случае, если соединение по протоколу Transport Layer Security (TLS) не удавалось, браузер использовал «резервное» соединение через SSL 3.0. Ќо даже при том, что така€ резервное использование было удалено, поддержка SSL 3.0 все еще находитс€ в Chrome 39. » только в следующей версии, Chrome 40, Google обещает полностью убрать из своего браузера поддержку этого протокола.

омментарии (0)

Ќет комментариев. ¬аш будет первым!

–еклама Google